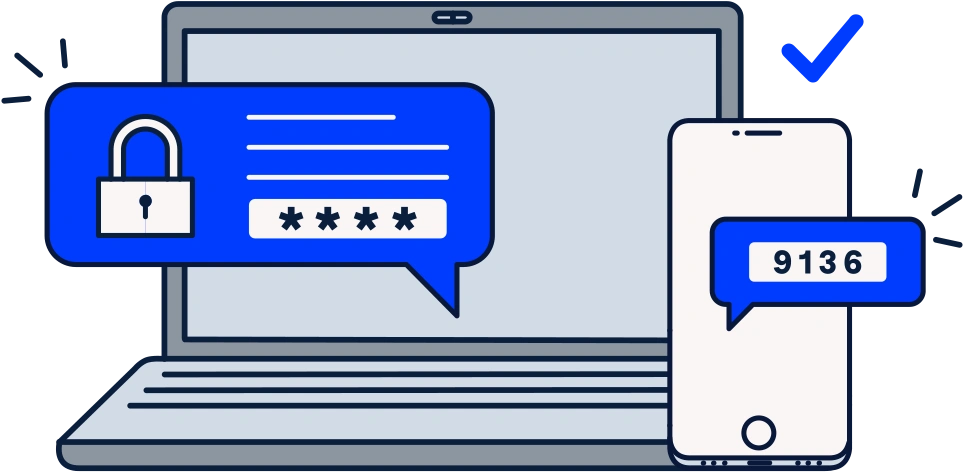

Die Anmeldung mit der Zwei-Faktor-Authentifizierung erfordert einen zweiten Schritt, um sich zu authentifizieren. Anstatt nur Ihren Benutzernamen und Ihr Passwort einzugeben, müssen Sie Ihre Identität zusätzlich auf andere Weise nachweisen. Dies kann beispielsweise ein Code sein, der per SMS an Ihr Telefon geschickt wird, eine persönliche Frage, die nur Sie beantworten können, Ihr Fingerabdruck oder eine separate App.

Die Zwei-Faktor-Authentifizierung wird manchmal auch als Zwei-Faktor-Authentisierung oder 2FA bezeichnet. Der Begriff MFA oder Multi-Faktor-Authentifizierung bezeichnet Authentifizierungsmethoden, die zwei oder mehr Schritte umfassen. 2FA und MFA verbessern Ihre Online-Sicherheit, indem sie es Hackern erschweren, auf Ihre Konten zuzugreifen und private Informationen zu stehlen.

Heutzutage haben viele Online-Dienste und Websites die Two-Factor Authentication eingeführt. Allerdings ist sie manchmal nicht standardmäßig eingestellt und muss vom User manuell in den Kontoeinstellungen aktiviert werden. Wie der jeweilige Dienst 2FA benutzt, ist unterschiedlich. So kann die Zwei-Faktor-Authentifizierung beispielsweise einmalig bei der Anmeldung auf einem neuen Gerät oder jedes Mal, wenn der Nutzer versucht, sich bei seinem Konto anzumelden, erforderlich sein.

Warum Sie 2FA verwenden sollten

Wenn Sie sich bei einem Konto anmelden, wird Ihre Identität mit einem Benutzernamen und einem Passwort bestätigt. Die Verwendung eines sicheren Passworts ist absolut empfehlenswert, schützt Sie jedoch nicht, wenn es gestohlen wird. Zudem gibt es heutzutage viele Methoden, Anmeldedaten zu hacken, weshalb Passwörter und Benutzernamen allein nicht mehr ausreichen.

Oftmals verwenden User Ihre E‑Mail-Adresse als Benutzername, die in der Regel für jeden sichtbar und somit leicht herauszufinden ist. Zudem — seien wir ehrlich — ist es viel einfacher, dasselbe Passwort für mehrere Konten zu verwenden oder ein einfaches, leicht zu merkendes Passwort zu wählen. Doch damit haben Kriminelle ein Leichtes, auf viele Konten gleichzeitig zuzugreifen. Ziehen Sie die Verwendung eines Passwortmanagers in Betracht, um sichere Passwörter zu erstellen und einfach zu verwalten.

Die Vorgehensweisen von Online-Kriminellen und Betrügern werden immer raffinierter. Deshalb müssen Sie sicherstellen, dass sich niemand außer Ihnen bei Ihren Konten anmelden und auf Ihre sensiblen Daten zugreifen kann. Für maximalen Online-Schutz empfehlen wir, die Zwei-Faktor-Authentifizierung für so viele Benutzerkonten wie möglich zu aktivieren. Denn diese hilft Ihnen folgendermaßen:

Verhindern Sie Kontoübernahmen. Wenn es einem Online-Kriminellen gelingt, in Ihr Konto einzudringen, kann er persönliche Daten, wie z. B. Kreditkarteninformationen, stehlen und diese für Online-Einkäufe verwenden.

Verhindern Sie Identitätsdiebstahl. Neben Kontoübernahmen besteht auch die Gefahr, dass Sie Opfer eines Identitätsdiebstahls werden. Die Folgen können schwerwiegend und teuer sein, wenn Sie nicht rechtzeitig handeln.

Verhindern Sie Betrug in Ihrem Namen. Wenn Online-Kriminelle Zugang zu Ihrem Konto, z. B. in sozialen Medien, erhalten, können sie falsche Nachrichten in Ihrem Namen verbreiten. Beliebt ist beispielsweise die Übernahme von Instagram-Kontos, um Bitcoins an Ihre Follower zu verkaufen. Deshalb schützt 2FA nicht nur Sie und Ihren Ruf, sondern auch andere davor, betrogen zu werden.

Werden Sie wachsamer. Durch die Aktivierung der 2-Faktor-Authentifizierung sind Sie gezwungen, sorgfältiger über Ihre Online-Sicherheit nachzudenken. Viele Menschen verwenden aus Bequemlichkeit dasselbe Passwort für mehrere Konten. Die Zwei-Faktor-Authentifizierung ist ein wirksames Mittel, um das Bewusstsein für Ihren Online-Datenschutz und die Cybersicherheit zu schärfen.

So funktioniert die Multi-Faktor-Authentifizierung

Doch wie genau funktioniert die Authentifizierung in mehreren Schritten? Typische Methoden der Zwei-Faktor-Authentifizierung lassen sich in drei Kategorien einteilen:

Etwas, das Sie kennen. Dies kann zum Beispiel ein Passwort, ein PIN-Code oder die Antwort auf eine persönliche Frage sein.

Etwas, das Sie haben. Hierfür benötigen Sie einen physischen Gegenstand, um sich zu identifizieren, z. B. Ihr Telefon oder Ihre Kreditkarte. Es gibt sogar kleine physische Geräte, sogenannte Sicherheitsschlüssel, die für die Multi-Faktor-Authentifizierung verwendet werden.

Etwas, das Sie sind. Diese Methode der Multi-Faktor-Authentifizierung ist sehr sicher, da sie ein biometrisches Muster wie das Gesicht, den Fingerabdruck oder die Stimme des Benutzers verwendet.

Ganz konkret können Sie sich auf folgende Weise online verifizieren:

Persönliche Frage: Sie können eine Sicherheitsfrage einrichten, die nur Sie beantworten können. Achten Sie darauf, dass die Frage und Antwort nicht zu offensichtlich und leicht zu erraten sind.

Einmalige Bestätigungsnummer: Jedes Mal, wenn Sie sich anmelden, erhalten Sie einen PIN-Code als Textnachricht auf Ihr Gerät, um Ihre Identität zu bestätigen.

Gesichtserkennung: Die Anmeldung gelingt nur, wenn das Gerät ihr Gesicht gescannt und erkannt hat.

Fingerabdruck: Da jeder menschliche Fingerabdruck einzigartig ist, können Sie sich mit diesem eindeutig identifizieren. Moderne Smartphones können Ihren Fingerabdruck über den Touchscreen des Geräts lesen.

Stimmerkennung: Um Zugang zu Ihrem Konto zu erhalten, muss das Gerät Ihre Stimme erkennen. Die Stimmerkennung kann jedoch gegebenenfalls mit aufgenommenen Stimmproben des echten Users überlistet werden.

QR-Code: Um sich anzumelden, müssen Sie einen QR-Code mit einer App scannen.

Authentifizierungs-App: Viele Institutionen wie Banken verwenden eine zusätzliche Authentifizierungs-App. Nachdem Sie Ihre Anmeldedaten eingegeben haben, sendet der Dienst eine Authentifizierungsanfrage an die separate App auf Ihrem Mobilgerät.

Sicherheitsschlüssel oder Token: Physische Sicherheitsschlüssel wie USB-, NFE- oder Bluetooth-Geräte bestätigen Ihre Identität. Da Sie diese bei sich tragen, sind sie sicher, sofern sie nicht gestohlen werden.

Wie Hacker die 2-Faktor-Authentifizierung umgehen

Obwohl die Zwei-Faktor-Authentifizierung den Schutz Ihrer Online-Konten verbessert und das Hacken Ihrer Konten erschwert, gibt es immer noch Wege, wie Cyber-Kriminelle die 2-Faktor-Authentifizierung umgehen können.

Social Engineering

Beim Social Engineering nutzen Online-Kriminelle die größte Schwachstelle der Cybersicherheit: das Opfer selbst. Die Manipulation von Nutzern, um ihre sensiblen Daten zu stehlen und Zugang zu ihren Konten zu erhalten, wird als Social Engineering bezeichnet. Eine gängige Methode des Social Engineering ist Phishing. Dabei werden SMS und E‑Mails versendet, um Menschen dazu zu bringen, vertrauliche Informationen preiszugeben oder das Gerät des Opfers mit Malware zu infizieren.

Um die Zwei-Faktor-Authentifizierung zu umgehen, könnten sich Betrüger als vertrauenswürdige Organisation ausgeben und eine Ausrede erfinden, warum das Opfer seinen Sicherheitscode preisgeben sollte. Ist der Angreifer bereits im Besitz des Benutzernamens und des Passworts des Opfers, kann er mit dem 2FA-Code in das Konto eindringen.

Brute Force

Ein Brute-Force-Angriff bezieht sich auf die wiederholten Versuche, sich bei einem Konto anzumelden. Dies geschieht meist mit einer Software, die versucht, das Passwort eines Kontos zu erraten. Wenn es kein Limit gibt, wie oft ein Angreifer ein falsches Passwort eingeben kann, wird er früher oder später den Code knacken, sofern das Passwort nicht sicher genug ist. Je länger und komplexer das Passwort ist, desto länger dauert es, es gewaltsam zu erraten.

Das Gleiche gilt für 2FA-Codes. Vor allem wenn der Code kurz ist und nur aus vier bis sechs Zahlen besteht, kann er mit Brute Force geknackt werden. Um dies zu verhindern, sollte der Code nur für eine kurze Zeit aktiv oder die Authentifizierung auf wenige Fehlversuche beschränkt sein.

Wiederverwendete Tokens

Viele Methoden der Benutzerauthentifizierung erzeugen ein Token, das zur sofortigen Authentifizierung verwendet wird. In einigen Fällen existiert eine bereits erstellte Liste von Tokens. Der Hacker kann die Zwei-Faktor-Authentifizierung umgehen, wenn er weiß, welchen Tokens der Liste er verwenden muss. Allerdings benötigt er hierfür auch den Benutzernamen und das Passwort des Opfers.

Malware

Online-Kriminelle können Malware verwenden, um die Zwei-Faktor-Authentifizierung zu umgehen und beispielsweise auf das Bankkonto des Opfers zuzugreifen. Einige fortschrittliche Android-Banking-Trojaner sind in der Lage, sich als legitime Banking-Apps auszugeben und das Opfer dazu zu bringen, den Zugang der Kriminellen selbst zu authentifizieren. Auch bei vielen Kryptowährungsdiensten richtet Malware Schaden an.

Änderung der Privatsphäre-Einstellungen des Opfers

Der für 2FA verwendete Sicherheitscode oder das Token wird häufig per SMS an das Gerät des Nutzers gesendet. Indem Cyberkriminelle die Sicherheitseinstellungen Ihrer Opfer ändern, wie beispielsweise die Telefonnummer, an die der Sicherheitscode gesendet wird, können sie diese Authentifizierungsmethode ausnutzen. Anstatt dass der tatsächliche Besitzer des Kontos den erforderlichen Sicherheitscode erhält, wird er an die Kriminellen gesendet. Diese können ihn anschließend für den Zugriff auf das Konto des Opfers verwenden.

)